DoubleLocker adalah ransomware baru yang akan memaksa anda menebus akses ke Android sebesar $73. Ransomware DoubleLocker ini baru saja ditemukan oleh para periset di ESET.

Bentuk baru ransomware di Android ini akan mengenkripsi data korban dan sekaligus mengubah PIN, sehingga hampir tidak mungkin bagi pengguna untuk mengembalikan file mereka tanpa menggunakan kuncinya yang baru bisa didapat dengan membayar uang tebusan.

Penyebaran Ransomware DoubleLocker

Pihak ESET mengemukakan bahwa ransomware DoubleLocker ini menyebar dengan menyaru sebagai pembaharuan Adobe Flash melalui situs web yang dikunjungi pengguna.

Setelah diunduh ke perangkat Android, aplikasi Adobe Flash palsu akan meminta pengaktifan ‘Google Play Service’ yang memanfaatkan otorisai izin melalui layanan aksesibilitas, sebuah fungsi yang dirancang untuk membantu orang-orang cacat menggunakan telepon mereka.

Ini termasuk pengambilan konten jendela, mengaktifkan aksesibilitas web yang disempurnakan untuk keperluan pemasangan skrip dan pengamatan yang diketik dalam teks.

Teknik penyalahgunaan layanan aksesibilitas sebelumnya juga telah dimanfaatkan oleh trojan pencuri data di Android. Untuk yang berbentuk ransomware, DoubleLocker ini adalah yang pertama.

Pesan Permintaan Tebusan Ransomware DoubleLocker

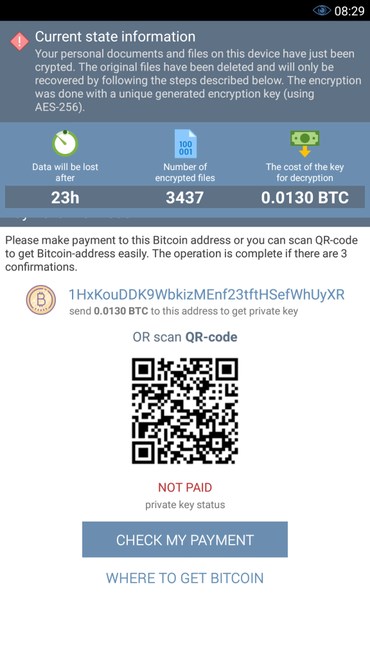

Setelah mendapatkan izin yang diperlukannya, DoubleLocker akan menjadikan ransomware sebagai aplikasi Home default, yang berarti pada saat pengguna menekan tombol Home, mereka akan melihat tampilan yang berisi catatan yang meminta tebusan.

Tampilan home screen ini sifatnya terkunci. Sehingga pengguna praktis sama sekali tidak bisa menggunakan Android mereka.

DoubleLocker mengunci perangkat Android yang terinfeksi dengan dua cara.

Pertama, seperti bentuk ransomware lainnya, dia akan mengenkripsi file pada perangkat dengan menggunakan algoritma enkripsi AES dengan ekstensi “cryeye”. Kabar buruknya adalah, sekali enkripsi ini diaktifkan, maka praktis tidak ada cara apapun untuk memulihkan file data tanpa kunci.

Kedua, ransomware DoubleLocker ini juga mengubah PIN yang secara efektif menghalangi korban untuk menggunakannya sama sekali. PIN diatur ke nomor acak yang tidak disimpan sendiri oleh pembuat ransomware ini, artinya tidak mungkin memulihkan akses ke perangkat. Pembuat DoubleLocker akan mengembalikan PIN dari jarak jauh setelah pemilik membayar sejumlah uang tebusan.

Uang tebusannya yang diminta relatif kecil dibandingkan dengan beberapa tipe ransomware lain yang sudah diketahui. Pembuat DoubleLocker meminta uang tebusan sebesar 0,0130 Bitcoin atau sekitar $73 saat ini, mengingat harga Bitcoin yang tingg dan fluktuatif.

Kemungkinannya, si pembuat ransomware DoubleLocker ini berpikir bahwa korban lebih cenderung membayar jumlah yang lebih kecil untuk mendapatkan kembali akses ke telepon atau tablet mereka.

Selain itu, pengguna yang perangkat Android-nya terkena DoubleLocker juga diberi batas waktu 24 jam untuk membayar uang tebusan. Dia mengklaim “Tanpa [perangkat lunak], Anda tidak akan pernah bisa mengembalikan file asli Anda”.

Bagaimana cara mengatasi ransomware DoubleLocker?

Hanya ada satu cara untuk menyingkirkan perangkat DoubleLocker tanpa membayar uang tebusan. Yaitu dengan melakukan factory reset, yang akan menyebabkan semua data yang tidak di backup hilang.

Buat perangkat Android yang sudah di root, masih ada kemungkinan kecil bisa tetap membuka perangkat tanpa harus memasukkan PIN untuk mereset perangkat. Tapi itu hanya bisa dilakukan jika mode debug di Android anda sudah dalam keadaan aktif sebelum terinfeksi ransomware DoubleLocker.

Jika begitu keadaannya, maka mungkin pengguna bisa menghapus file sistem tempat PIN disimpan, sehingga bisa mereset Android secara manual.

Cara terbaik bagi pengguna Android untuk menghindari korban ransomware atau malware lainnya adalah dengan tidak menginstal aplikasi atau perangkat lunak dari situs pihak ketiga.

Google Play Store sendiri memang tidak 100 persen aman meskipun serangkaian prosedur keamanan sudah diupayakan dan dilaksanakan, namun tetap saja ada beberapa aplikasi berbahaya yang bisa masuk. via ZDNet